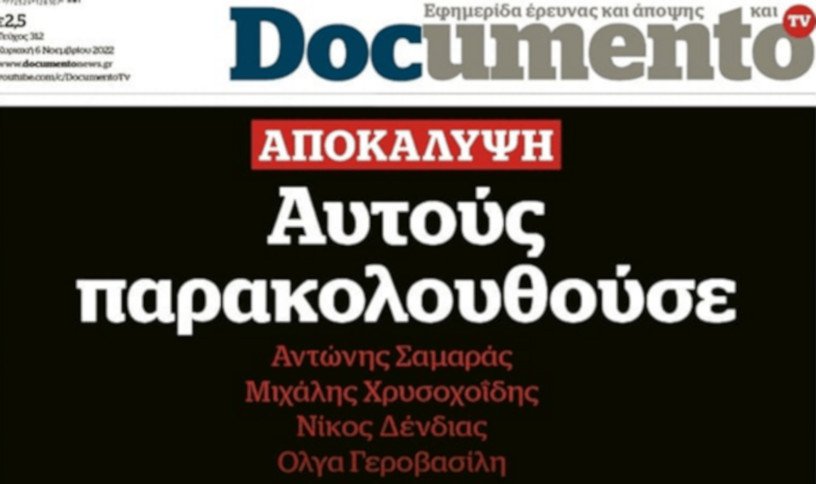

Έκθεση καναδικού εργαστηρίου αποκαλύπτει υποκλοπές από το 2016 με το λογισμικό «Pegasus», μέσω της Otenet SA που χρησιμοποιούσαν και στην ΕΥΠ.

Τη χρήση του συγκεκριμένου λογισμικού κατασκοπείας και στη χώρα μας από το 2016, ανέδειξε έκθεση του εργαστηρίου Citizen Lab του Πανεπιστημίου του Τορόντο, το οποίο ειδικεύεται σε θέματα παγκόσμιας ασφάλειας.

Στο SMS, το υποψήφιο «θύμα», καλείται, έπειτα από παραίνεση άγνωστου αποστολέα, να ανοίξει έναν σύνδεσμο, ο οποίος οδηγεί σε διαδικτυακό τόπο που παρουσιάζει μεγάλες ομοιότητες με μεγάλες ενημερωτικές ιστοσελίδες ή άλλα δημοφιλή sites. Αν ο ανυποψίαστος παραλήπτης του μηνύματος κλικάρει τον σύνδεσμο, τότε ενεργοποιείται ο παράνομο λογισμικό, όπως το «Predator» και αρχίζει να υφαρπάζει και να καταγράφει αρχεία από τη συσκευή του κατόχου, ενώ έχει τη δυνατότητα να ενεργοποιήσει την κάμερα ή και να «ξεκλειδώσει» κωδικούς.

Οι ερευνητές του καναδικού εργαστηρίου, ανακάλυψαν ότι οι παρακολουθήσεις με το Pegasus πραγματοποιούνταν σε 45 χώρες με τη χρήση περίπου 35 κόμβων – «διαχειριστών». Σε ότι αφορά τη χώρα μας, οι παρακολουθήσεις-υποκλοπές πραγματοποιούνταν μέσω του διαχειριστή Blackbird («Κότσυφας»), ο οποίος χρησιμοποιήθηκε και στην πολύκροτη υποθεση δολοφονίας του δημοσιογράφου Τζαμάλ Κασόγκι, καθώς και για υφαρπαγές δεδομένων σε Μέση Ανατολή και Αφρική, αλλά και σε χώρες όπως οι ΗΠΑ, η Μεγάλη Βρετανία, ο Καναδάς κλπ. Η έκθεση του καναδικού εργαστηρίου έδειξε ότι η εισβολή του παράνομου λογισμικού στα κινητά εγχώριων στόχων έγινε μέσω του δικτύου της Otenet, που ήταν πάροχος δικτύου κινητής στην Ελλάδα την περίοδο 1996-2009 και την οποία φέρεται να χρησιμοποιούσαν και οι υπάλληλοι της ΕΥΠ. Είναι ενδεικτικό ότι ο ιστότοπος Wikileaks είχε αποκαλύψει τον Μάιο του 2018 απόπειρα προμήθειας παρόμοιου – ιταλικού – συστήματος από υπαλλήλο της ΕΥΠ το 2014 με τη χρήση υπηρεσιακού mail της Otenet.

Σύμφωνα με πληροφορίες της εφημερίδας «Τα ΝΕΑ», οι αντιπρόσωποι του «Pegasus» πολιορκούσαν τότε κυρίως την ΕΥΠ, αλλά και την ΕΛΑΣ για την πώληση του συστήματος, σε συναντήσεις που ήταν παρών και Έλληνας επιχειρηματίας, ο οποίος δραστηριοποιείται σε άλλους εμπορικούς τομείς. Αν το deal είχε επιτευχθεί, θα παρείχε τη δυνατότητα καταγραφής δεδομένων από πλατφόρμες, όπως το Viver, το WhatsApp, το Signal κλπ., όπου δεν μπορούν να παρακολουθηθούν τα συστήματα νόμιμων συνακράσεων των μυστικών υπηρεσιών των Αρχών Ασφαλείας, που παρακολουθούν τις συνομιλίες μέσω 4G κλπ.

Σύμφωνα με αναφορές κυβερνητικών στελεχών εκείνης της περιόδου, «είχε γίνει συζήτηση την περίοδο 2018-2019 για απόκτηση του Pegasus στο πλαίσιο της αντικατάστασης του κεντρικού συστήματος υποκλοπών της ΕΥΠ. Όμως δεν έγινε περαιτέρω συζήτηση λόγω έλλειψης νομοθετικού πλαισίου, ασαφών προδιαγραφών και κόστους».

Ωστόσο, άλλοι υπηρεσιακοί παράγοντες και τεχνικοί σημείωναν ότι «από την έκθεση του καναδικού εργαστηρίου δεν μπορεί να προκύψουν ασφαλή συμπεράσματα για την προέλευση της χρήσης του Pegasus στη χώρα μας ή αν το δίκτυο της Otenet χρησιμοποιήθηκε για την παραγωγή πλαστών links ώστε να παγιδευτούν οι στόχοι ή αφορά τις διευθύνσεις των υπολογιστών που χρησιμοποιήθηκαν. Καθότι από την περαιτέρω διερεύνηση διαπιστώνεται ότι ο κωδικός ASN 6799 που καταγράφεται στην έκθεση του καναδικού εργαστηρίου αποτελεί μια οικογένεια διευθύνσεων της Otenet που περιλαμβάνει 6.883 sites και χρήση αντίστοιχων διευθύνσεων-κωδικών 1.952.256 υπολογιστών».